Geheimschriften im Unterricht - ausgewählte Beispiele der Kryptographie

Man kann Geheimschriften wohl in allen Schulstufen im Unterricht einbauen, wenngleich natürlich nicht überall im gleichen Umfang und mit der gleichen Schwierigkeitsstufe. Während in Volksschulen wohl noch mehr der spielerische Aspekt im Vordergrund stehen wird, kann man in der Oberstufe auch auf komplexere Verschlüsselungsformen eingehen.

Im Folgenden sollen ein paar einfache ausgewählte Verschlüsselungverfahren vorgestellt werden, die für Schüler_innen aller Schulstufen geeignet sind, wenngleich nicht in all ihrer Tiefe.

Cäsarcode:

Die Verschlüsselung mittels Cäsarcode soll auf Cäsar zurückgehen und gehört zu den weniger komplexen Verschlüsselungen. Dabei werden die Buchstaben des Alphabets einfach um eine gewisse Anzahl nach rechts oder links verschoben. Sobald man also weiss, um wieviele Buchstaben das Alphabet bei der Verschlüsselung verschoben wurde, ist die Entschlüsselung sehr einfach. Diese Art der Verschlüsselung kann man relativ leicht bereits mit jüngeren Schüler_innen behandeln. Man kann in diesem Zusammenhang auch eigene Scheiben basteln, mit denen die Verschlüsselung sehr schnell und einfach vonstatten geht.

Beispiel:

verschlüsselter Text: LNJVNW

entschlüsselter Text: Caesar

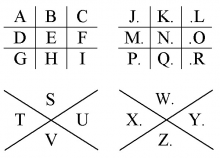

Freimaurercode:

Beim Freimaurercode werden den einzelnen Buchstaben festgelegte Zeichen zugeordnet, welche man dann anstelle der Buchstaben bei der Erstellung von Texten verwendet.

Beispiel:

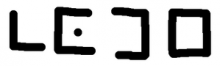

verschlüsselter Text:

entschlüsselter Text: Code

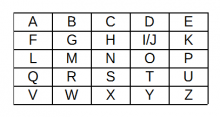

Polybiustafel:

Bei der Polybiustafel werden die einzelnen Buchstaben in eine Tabelle eingetragen, womit jeder Buchstabe eine gewisse Position erhält (etwa 3. Zeile und 2. Spalte). Bei der Verschlüsselung eines Textes verwendet man dann einfach anstatt des Buchstabens die entsprechende Position des Buchstabens in der Tabelle. Der Text besteht somit nur mehr aus Ziffern.

Beispiel:

verschlüsselter Text: 35343154124543

entschlüsselter Text: Polybius

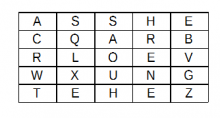

Lochschablonen:

Bei Lochschablonen wird eine Schablone angelegt, wobei an den ausgeschnittenen Stellen jene Buchstaben sind, die den gewünschten Text ergeben sollen. Für die Entschlüsselung muss man dann nur mehr den entsprechenden verschlüsselten Text haben bzw. wissen wo sich dieser befindet (bestimmte Buchseite) und die Lochschablone darauflegen. Dann kann man den verschlüsselten Text lesen.

Beispiel:

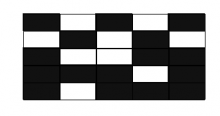

verschlüsselter Text:

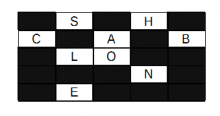

Lochschablone:

entschlüsselter Text: Schablone

Verschlüsseln von Texten mit Hilfe des WWW:

Wer verschiedene Verschlüsselungsformen einfach einmal ausprobieren will, kann dafür auf diverse Angebote im Internet zurückgreifen, wie etwa auf gc.de. Hier können verschiedene Worte bzw. Texte eingegeben und anschließend mittels verschiedener Verschlüsselungsverfahren verschlüsselt werden.

Einsatz im Unterricht:

Je nach Alter der Schüler_innen kann man die entsprechenden Verschlüsselungen mit mehr oder weniger historischem bzw. technisch mathematischen Inhalt erklären, etwaige Hilfsmittel selbst erstellen, Nachrichten verschlüsseln und anschließend wieder entschlüsseln. Die hier angeführten Verschlüsselungsmethoden können dabei bereits ab der Volksschule verwendet werden. Die einzelnen Verschlüsselungsmethoden lassen sich oft noch verfeinern oder miteinander kombinieren, womit der Grad der Verschlüsselung höher und eine Entschlüsselung somit schwieriger wird. Da sind der Phantasie der Schüler_innen keine Grenzen gesetzt. Für Schüler_innen höherer Schulstufen könnte man auch noch modernere Verschlüsselungsverfahren behandeln, die aber meist bereits wesentlich komplexer gestaltet sind.

Fazit:

Die Beschäftigung mit Geheimschriften macht Schüler_innen aller Altersstufen meist viel Spaß. Das "Geheime" dürfte dabei durchaus für einen großen Teil der Begeisterung verantwortlich sein, aber auch die historischen und technisch mathematischen Hintergründe werden oft mit Interesse aufgenommen. Geheimschriften können somit nicht nur die ein oder andere Supplierstunde beleben, sondern eignen sich auch hervorragend als Thema für Projekte, sogar fächerübergreifend.

Links:

- schulen.eduhi.at/riedgym: Geheimschriften

- ziegenbalg.ph-karlsruhe.de: Geheimschriften in der Elementarstufe unter besonderer Berücksichtigung des genetischen Prinzips

- cryptool-online.org: offizielle Website von Cryptool-online

- gc.de: offizielle Website von NetteLeut(h)e - GC Tools